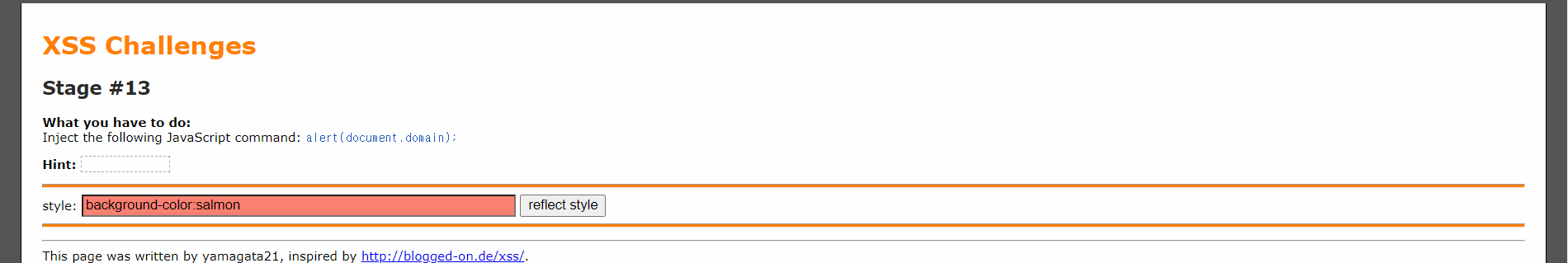

이번 문제는 input태그의 입력이 value뿐만 아니라 style속성에도 적용된다. (onclick 이벤트 입력함)

style속성을 이용해서 해결할 수 있는 방법을 찾아보다가 expression이라는 함수를 알게 되었다.

CSS의 expression 스크립트 확장 기능으로 해당 함수를 이용해서 XSS 공격을 할 수 있다고 한다.

expression는 CSS에서 script를 실행할 수 있게 해주는 함수다.

payload를 다음과 같이 작성했다.

width: expression(alert(document.domain));

payload를 입력했으나 alert창이 뜨지 않았다. alert창이 뜨지 않는 이유를 알아내지 못해서 expression대신 onclick 이벤트를 삽입해서 해결했다.

Stage #13 해결!

'Study > Web Hacking' 카테고리의 다른 글

| [natas] Level 15 -> Level 16 (0) | 2021.06.27 |

|---|---|

| [XSS Challenge] Stage #14 (0) | 2021.05.30 |

| [LOS] orge (0) | 2021.05.30 |

| [natas] Level 14 -> Level 15 (0) | 2021.05.30 |

| [natas] Level 13 -> Level 14 (0) | 2021.05.30 |